- Los ataques DoS existen desde hace muchos años, aunque no paran de evolucionar y volverse más complejos.

- En la actualidad, no únicamente se puede negar el acceso a una aplicación o servicio web, también puede poner en peligro nuestros datos

Los ataques DoS no son precisamente algo nuevo, debemos convivir con esta clase de ataques desde hace demasiados años y cada vez se vuelven más complejos. Siguiendo esta línea y su complejidad, no podemos evitar preguntarnos ¿Qué es un ataque DoS de envenenamiento de caché de CDN? Se trata de una nueva amenaza que surgió en los últimos años, también conocido como ataque CPDoS.

¿Qué es el envenenamiento de caché?

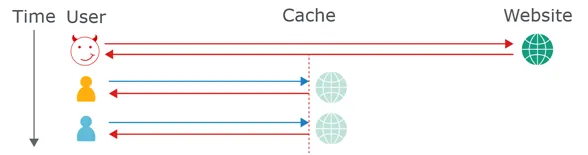

El envenenamiento de caché es cuando una solicitud HTTP engaña al servidor web para que responda con un recurso dañino. El recurso en cuestión, tendrá la misma clave de caché que una normal y corriente, lo que lo volverá indistinguible. A su vez, el recurso contaminado será guardado en el caché y se servirá a otros usuarios.

¿Qué es un ataque DoS?

DoS hace referencia de denegación de servicio. Un ataque DoS es cuando un actor malicioso logra que algún servicio en la nube o sitio web sea inaccesible para los usuarios. Logrando saturar la red o servidor del servicio en cuestión.

Los ataques DoS envían una cantidad de tráfico abismal para que comiencen las fallas. Este es un método bastante utilizado por piratas para privar a los usuarios del acceso a servicios, en muchas ocasiones durante horas o días.

Ataqué DoS de envenenamiento de caché (CPDoS)

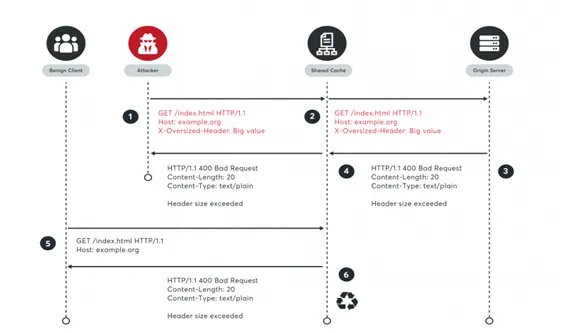

Y ahora vamos a lo que nos interesa ¿Qué es un ataque DoS de envenenamiento de caché de CDN? El atacante se enfoca en un servidor proxy de caché intermedio, el cual se encuentra entre el servidor web y el cliente o usuario con solicitudes HTTP maliciosas y configura una respuesta de caché con código relacionado con un error.

- El atacante envía una solicitud HTTP con un encabezado maliciosos al servidor web.

- El servidor de caché intermedio, procesa la solicitud. El encabezado malicioso, al mantenerse oculto, es ignorado por el servidor de caché que lo reenvía al servidor de origen.

- El servidor de origen reconoce las solicitudes maliciosas y responde con un mensaje de error.

- La respuesta del error es almacenada en caché por el servidor en lugar de los recursos solicitados y la misma se envía como respuesta al atacante.

- Cuando el usuario real quiera ingresar, va a ver el mensaje de error en caché como respuesta, en lugar del contenido que está buscando.

Esta clase de ataques tiene resultados bastante “positivos” para los atacantes con una baja o nulo riesgo de ser detectado. Los ataques CPDoS son un riesgo enorme. Los atacantes tienen la posibilidad de deshabilitar mensajes críticos o alertas de seguridad en sitios webs, incluso en webs gubernamentales o de bancos.

Por ejemplo, un ataque CPDoS es capaz de evitar que se muestren las alertas de seguridad sobre correos de phishing. Los usuarios acceden sin ninguna clase de advertencia y proporcionan sus datos privados a los actores maliciosos.