- En una era donde nuestros teléfonos son parte de nosotros, una extensión de nuestro cuerpo, los piratas informáticos viven de fiesta.

- La mayoría de personas no tienen idea a la cantidad de peligros a los que exponen sus datos constantemente.

- Cuando infectan nuestro dispositivo, ponemos en peligro mucha información personal de toda clase, hasta nuestras cuentas bancarias.

Todos guardamos una cantidad de información considerable en nuestros teléfonos móviles. Desde correos electrónicos, mensajes de texto importantes, WhatsApp, Telegram, detalles bancarios confidenciales, etc. Debido a esto, no son pocos los actores malintencionados que tienen como principal objetivo nuestros dispositivos móviles. Por lo tanto, si estamos en una situación que compromete nuestra privacidad, es importante saber quién hackeó nuestro teléfono y actuar en consecuencia.

Averiguar quién hackeó mi teléfono

La mayoría de ciberataques se encuentran motivados por una única cosa: dinero. Los piratas informáticos generalmente confían en el malware para explotar las vulnerabilidades de seguridad del sistema operativo que estamos utilizando, incluso de las aplicaciones que descargamos y usamos diariamente. Es justamente por esto que siempre recomendamos mantener nuestro teléfono y sus aplicaciones actualizadas.

Luego de obtener nuestros datos, es factible vender nuestras credenciales y otros datos privados en la web oscura, entre otras cosas. Si no prestamos la suficiente atención, estamos exponiendo muchos de nuestros datos privados, los estamos “regalando” prácticamente. Por eso recomendamos seguir los tips de ciberseguridad para el 2023 e intentar evitar pasar malos momentos.

Comprobar nuestra lista de aplicaciones

Una de las puertas más comunes que usan los piratas informáticos para infectar nuestro dispositivo son las aplicaciones. Así que es una de las primeras cosas que vamos a tener que verificar en caso de que tengas esta duda.

Esto toma una importancia mayor si al revisar la lista de aplicaciones nos encontramos con una o varias que no hemos instalado. En estos casos tendremos que buscarla en línea y revisar sus reseñas. Las reviews pueden mencionar de actividad sospechosa y ante la más mínima duda recomendamos desinstalarla de manera urgente.

En caso de no encontrar ninguna aplicación extraña, tendremos que ejecutar un completo análisis de seguridad. Varios programas maliciosos se encuentran diseñados para evadir la detección, así que es posible que a simple vista no podamos encontrarlos.

Los piratas informáticos rara vez tienen como objetivo a una persona en particular. En cambio, lo que intentan es viralizar su malware a través de algún medio o aplicación para infectar a la mayor cantidad de personas posibles y obtener información confidencial de estas.

Sin embargo, si la aplicación sospecha es un software espía comercial, es factible descubrir quién está detrás del ataque. Lamentablemente, la aplicación en sí no será de gran ayuda debido a que estas apps suelen proteger la identidad del hacker. Los detalles de la persona que instaló el malware, no se almacenan en ninguna parte de nuestro dispositivo.

Pero en caso de que el software malicioso sea instalado de forma directa en nuestro teléfono, esto quiere decir que el pirata informático tiene acceso físico al teléfono. Aquí es cuando tenemos que entrar en modo paranoia y comenzar a indagar en las personas que generalmente nos rodean para comprobar quién hackeó nuestro teléfono.

Comprobar la factura de teléfono

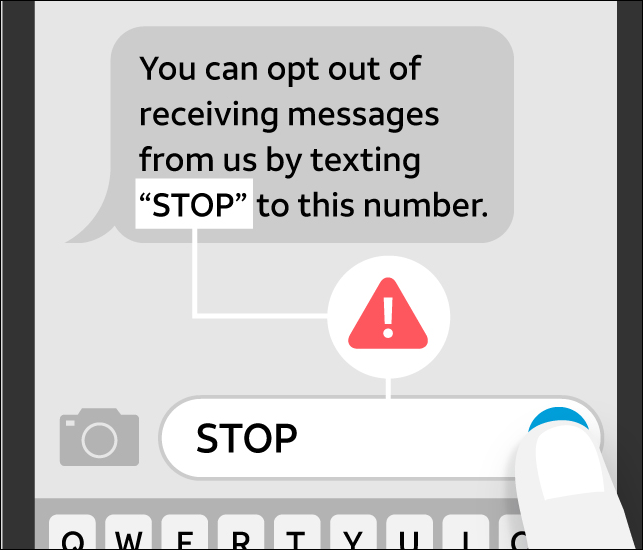

En caso de que nuestra factura de teléfono tenga cargos por mensajes de texto que no hemos enviado, podemos estar infectados por malware o suscriptos a alguna trampa de suscripción, las cuales abundan en la red. En el caso del malware, se encuentra diseñado para generar ingresos para los malos actores, obligando al teléfono a enviar y recibir mensajes de texto con tarifa premium.

Aquí es posible que no seamos capaces de averiguar quién hackeó nuestro teléfono, debido a que estos ataques no están dirigidos a nadie en particular. Sin embargo, podemos intentar detener estos cargos.

La mayoría de veces, se trata de mensajes spam con publicidad o promociones, algo que se utiliza mucho en los sitios webs de descargas “alternativas”. Terminamos cayendo en una trampa por suscripción y pagando con la factura de teléfono.

Generalmente, se puede detener enviando “STOP” como respuesta a estos mensajes, también podemos usar “Baja” o “Cancelar” dependiendo del “servicio” al que nos hemos suscripto sin ser conscientes de esto.

En caso de que no podamos lograrlo, recomendamos de manera inmediata ponerse en contacto con nuestro operador de telefonía móvil para comentarle la situación de forma detallada y obtener ayuda para detenerlo de una vez por todas.

También recomendamos ejecutar una aplicación de seguridad en nuestro teléfono móvil para verificar que no estamos infectados con ninguna clase de software malintencionado.

Rastrear nuestra actividad en línea

Las estafas de phishing son algo bastante común en la actualidad, le permite a los piratas informáticos obtener acceso a nuestra información privada. Es casi imposible averiguar quién se encuentra detrás de esta clase de estafas, aunque podemos denunciarlas y nuestro operador de telefonía móvil las bloqueara.

Como comentamos, posiblemente no podremos descubrir quién se encuentra detrás de esta estafa, pero podemos verificar si hemos sido víctimas de un ataque de phishing comprobando nuestra actividad en línea. La idea es que verifiquemos si hemos dado clic en enlaces sospechosos o visitado sitios webs que están suplantando la identidad de otros.

Generalmente, estas estafas utilizan una redacción emocional, lo que hace que sintamos la necesidad de dar clic en ciertos enlaces para obtener más información. Así que tendremos que enfocarnos en esa clase de mensajes (SMS, WhatsApp, correo electrónico, etc.) y también recomendamos ver el historial de sitios webs que hemos visitado.

¿Cuándo usamos un Wi-Fi público?

Los puntos de acceso de Wi-Fi público son muy útiles cuando deseamos no gastar datos móviles o simplemente no disponemos de estos. Sin embargo, debemos considerar que también se convierten en una puerta de entrada para piratas informáticos.

Entonces, si hemos estado conectados a un punto Wi-Fi de acceso público y desde entonces comenzaron los problemas, entonces ya tenemos muy en claro qué fue lo que ocurrió. Sin embargo, también resulta bastante complicado encontrar a la persona que hackeó nuestro teléfono.

¿Cómo puedo evitar ser hackeado?

Y no, no es nada complicado evitar ser hackeado, aunque tampoco es que sea una ciencia infalible. Debemos considerar que los piratas informáticos idean maneras innovadoras de intentar obtener nuestra información todo el tiempo. Así que, para empezar, tendremos que estar atentos a esta clase de noticias.

Adicionalmente, es importante que tengamos mucho cuidado con las aplicaciones que descargamos. Antes de proceder a descargar algo, recomendamos leer todas las reseñas posibles de otros usuarios con respecto a la app que vamos a descargar. Si vemos algo sospechoso, recomendamos no instalar dicha app.

Evitar el Jailbreak y fuentes desconocidas en iPhone y Android respectivamente. Gracias a esto, tenemos la posibilidad de instalar aplicaciones no listadas en la App Store y Play Store de Google.

Si bien, podemos encontrar aplicaciones no oficiales o alternativas sin tener que abonar su costo, lo que nos permite ahorrar unos cuantos dólares y realizar una actividad ilegal. También nos exponemos seriamente a infectar nuestro teléfono con malware o spyware. Así que no recomendamos hacer esto por nada en el mundo. Especialmente si tenemos en cuenta que contamos con infinidad de alternativas gratuitas para cada aplicación paga que existe.

En el caso de que exista la posibilidad de acceso físico a nuestro teléfono por parte de un pirata informático. La única manera de evitarlo es mantener nuestro teléfono a la vista en todo momento y no regalar ninguna oportunidad.