¿Crees que no hay forma de que alguien pueda robar datos de tu ordenador o dispositivos de red? ¡Estupendo! Eso debe significar que has resuelto el peor problema de seguridad que afecta a las empresas de todo el mundo.

En verdad, la seguridad de los datos es compleja y difícil. Si crees que estás completamente seguro, probablemente signifique que hay vulnerabilidades de las que simplemente no estás enterado. Es por eso que es importante conocer las siguientes maneras en que los datos pueden ser robados de tu ordenador o unidades de red.

1. Memoria USB

Se ajustan a tu bolsillo o se cuelgan de tu llavero. Son compactos, se ocultan fácilmente e incluso pueden disfrazarse. Pero las memorias USB son un gran riesgo de seguridad.

Por ejemplo, pueden perderse o ser robadas. Repartir uno que creas que podría estar totalmente vacío podría revelar secretos que se descubren con el software de recuperación. Existe un malware específico para USB que entrega gusanos y troyanos a las computadoras host. Solo esperando robar información de inicio de sesión y datos confidenciales.

Las memorias USB también se confunden fácilmente entre sí. No es raro en un ambiente de trabajo llevar la memoria equivocada a casa.

Mientras tu ordenador esté desbloqueado, cualquier persona con una memoria USB puede robar datos de ella. Simplemente lo enchufan, mueven los datos, los quitan y se van. Es fácil; mucho más simple que robar documentos físicos.

2. Móviles inteligentes o tabletas

Si bien han prohibido los dispositivos de almacenamiento USB. IBM no ha anunciado ningún límite para ese otro medio de almacenamiento portátil popular: un móvil inteligente. Cuando se configura en el modo de almacenamiento masivo, un móvil inteligente puede aparecer como un disco duro portátil o una unidad USB en tu ordenador.

Las tabletas y los reproductores de MP3 antiguos se reconocen de manera similar. Para los usuarios de IBM, esto brinda una respuesta instantánea a tu problema de no poder usar memorias USB. Quizás la compañía reconozca que pueden detectar qué datos se transfirieron a qué dispositivo. Sabiendo que los teléfonos pueden asociarse con personas de una forma que las memorias USB no pueden.

Así pues, cualquiera puede copiar datos en un ordenador desatendido y desbloqueado usando solo un móvil y un cable USB.

3. Tarjeta de memoria flash

Más pequeña que una memoria USB, la memoria flash puede ser subrepticia para robar datos. Actualmente, muchos dispositivos cuentan con lectores de tarjetas. Estos a menudo permiten que los medios insertados queden alineados con el borde del lector. Pueden ser aparentemente invisibles.

Al igual que con un dispositivo flash USB, estas pequeñas tarjetas de memoria se pueden embolsar fácilmente, pero se basan en una computadora desbloqueada y sin vigilancia. Imagina esto: un amigo usa tu ordenador para mirar a través de las fotos en la tarjeta de memoria de su cámara. Si bien es posible que no tengan la intención de robar datos ellos mismos, el malware puede ser introducido desde la tarjeta en tu computadora.

4. HDD portátil o dispositivo NAS

Existen otros riesgos para los datos de tu ordenador desde las unidades de disco duro portátiles (HDD). Nuevamente, estos se pueden conectar fácilmente a través de USB. Pero hay otro tipo de HDD que puede poner tus datos en riesgo.

Network Attached Storage es cada vez más popular como medio para almacenar datos en una red local, generalmente en el hogar. Las cajas NAS son asequibles, y pueden ofrecer capacidad de recuperación de datos. Incluso puedes construir tu propio dispositivo con una Raspberry Pi.

El caso es que si almacena todos tus datos vitales en un NAS box, corres un riesgo inmediato. Mucho más pequeña que un ordenador personal. Una caja NAS se puede conectar sin esfuerzo desde la red de tu hogar.

Afortunadamente, tú tienes una solución aquí: mantén tu caja NAS fuera de tu alcance, preferiblemente en un entorno cerrado.

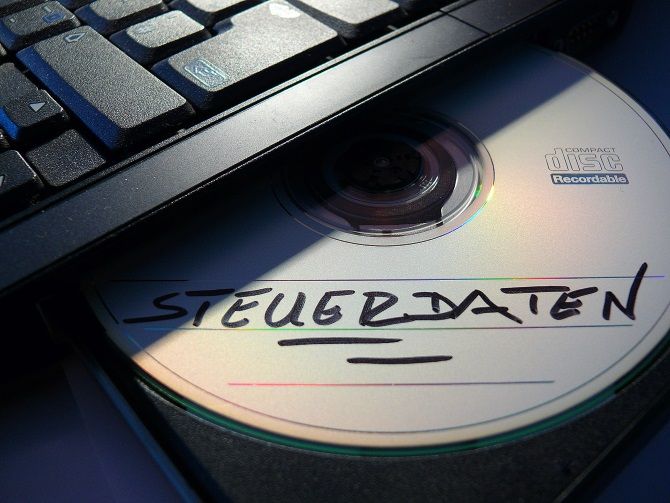

5. Otros medios de almacenamiento extraíbles

Hemos analizado los medios de almacenamiento compactos más comunes hasta ahora, pero hay otros que debes tener en cuenta. Los CD y DVD grabables son quizás los más obvios, aunque los discos ZIP y los discos REV (de Iomega) todavía se usan en algunas organizaciones. Estos son más pequeños (los discos REV son esencialmente cassettes de discos duros) y, por lo tanto, más fáciles de ocultar.

Mientras tanto, aunque es poco probable que llegue a manos de la mayoría de los usuarios, los medios de cinta se utilizan para almacenamiento masivo, copia de seguridad y recuperación de datos en muchas empresas y en algunos servidores domésticos. Por supuesto, estos deben mantenerse de forma segura, ya que generalmente contienen una copia de todo el contenido de un servidor.

¿Cómo proteger tus datos?

Entonces, ¿qué datos tienes en tu ordenador? ¿Videojuegos? El trabajo de arte? ¿Una novela en progreso? ¿O algo más valioso: datos de clientes, información comercialmente sensible, algo que te costará tu trabajo si se pierde?

Ya sea que te preocupen los datos robados de la computadora de tu casa o tu ordenador portátil de trabajo, es vital que comprendas cómo podría suceder. Tus datos están bajo riesgo físico de cinco maneras que ahora deberías poder reconocer:

Memorias USB.

Móviles inteligentes, tabletas y reproductores de MP3 (conectados a través de USB).

Tarjetas de memoria flash.

Dispositivos portátiles HDD y NAS.

Medios extraíbles: discos ópticos, unidades de disco duro extraíbles, cintas.

Es importante comprender qué dispositivos se pueden usar para almacenar datos en tu computadora. Sin embargo, no permitas que te nuble lo útil. Por ejemplo, las memorias USB pueden convertirse en llaves que desbloquean los ordenadores.

Si te preocupa la seguridad de los datos que estás utilizando, considera utilizar el cifrado de disco. ¿Usando un ordenador de trabajo? Si tu empleador espera que trabajes de forma remota en los datos almacenados centralmente, pregúntales sobre la configuración de una VPN. Esto mejorará considerablemente la seguridad de los datos.

Una última cosa. Aunque estos dispositivos se pueden usar para robar datos de tu computadora, también se pueden usar para introducir troyanos y malware. ¡Asegúrate de que tus aplicaciones antivirus y de seguridad en Internet estén actualizadas!

ey ami me robaron unos documentos de mi herencia que puedoo hacer manito fueron unos venezolanos mamahuegvos

Hola Dante Stark salome alfonzo haroo, lamentablemente estas situaciones son comunes.

Justamente por eso es que realizamos recomendaciones como ésta en términos de seguridad. Esperamos que puedas adoptarlas, y en el futuro no sufras problemas así